🔷 اخیراً یک آسیبپذیری روزصفرم بحرانی در کتابخانه Log4j مربوط به Apache یافت شده است و از آنجا که این کتابخانه کاربرد بسیاری دارد، آسیبپذیری مذکور بخش بزرگی از اینترنت را تحت تأثیر خود قرار میدهد.

🔶 این آسیبپذیری با شناسه CVE-2021-44228، دارای شدت بحرانی 10 از 10 است و از راه دور و بدون احرازهویت قابل بهرهبرداری است و مهاجم با بهرهبرداری موفق از این آسیبپذیری قادر است کد دلخواه خود را در سرورهای آسیبپذیر اجرا نماید.

🔷 در واقع با توجه به اینکه این کتابخانه با زبان جاوا پیادهسازی شده است، تقریباً هر سروری که از زبان جاوا استفاده میکند، نسبت به این آسیبپذیری آسیبپذیر است.

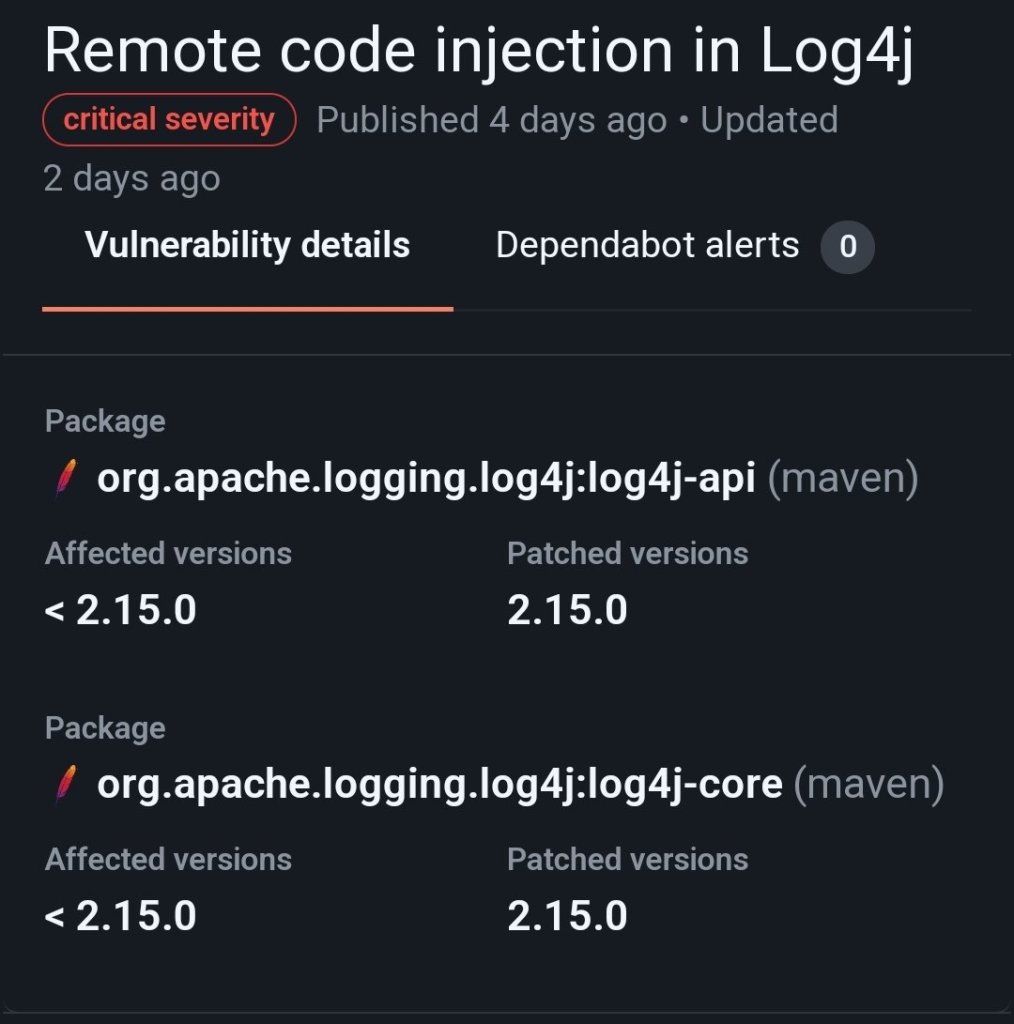

❌ نسخههای پیش از 2.14.1 کتابخانه Log4j و نسخههای جاوای پیش از 6u212، 7u202، 8u192 و 11.0.2 آسیبپذیر هستند.

✅ به کاربران توصیه میشود هرچه سریعتر نسبت به بهروزرسانی سرورهای آسیبپذیر اقدام کنند (بهروزرسانی به نسخه rc2- 2.15.0 و جاوا نسخه 8u121).

🔴 لزوم بهروزرسانی محصولات امنیتی مانند WAF/IDS برای جلوگیری و شناسایی حملات LOG4J با توجه به حساسیت و شدت خطر

با توجه به حساسیت و شدت خطر آسیبپذیری log4j در صورتی که از waf ،UTM یا IDS استفاده میکنید، حتما قواعد مرتبط با جلوگیری از این حمله را بهروزرسانی کنید. مرکز ماهر به تولیدکنندگان این گونه محصولات امنیتی داخلی هشدار لازم جهت اعمال قواعد مرتبط با جلوگیری و تشخیص این حملات را ارسال کرده است. همچنین اگر از محصول خارجی از این نوع استفاده مینمایید، حتماً بهروزرسانیهای مرتبط امضاءهای این حمله را از شرکت مربوطه دریافت نمایید. در حال حاضر تعدادی زیادی مهاجم در حال اسکن و یافتن نقاط آسیبپذیر برای انجام حمله از طریق این اسیبپذیری هستند.

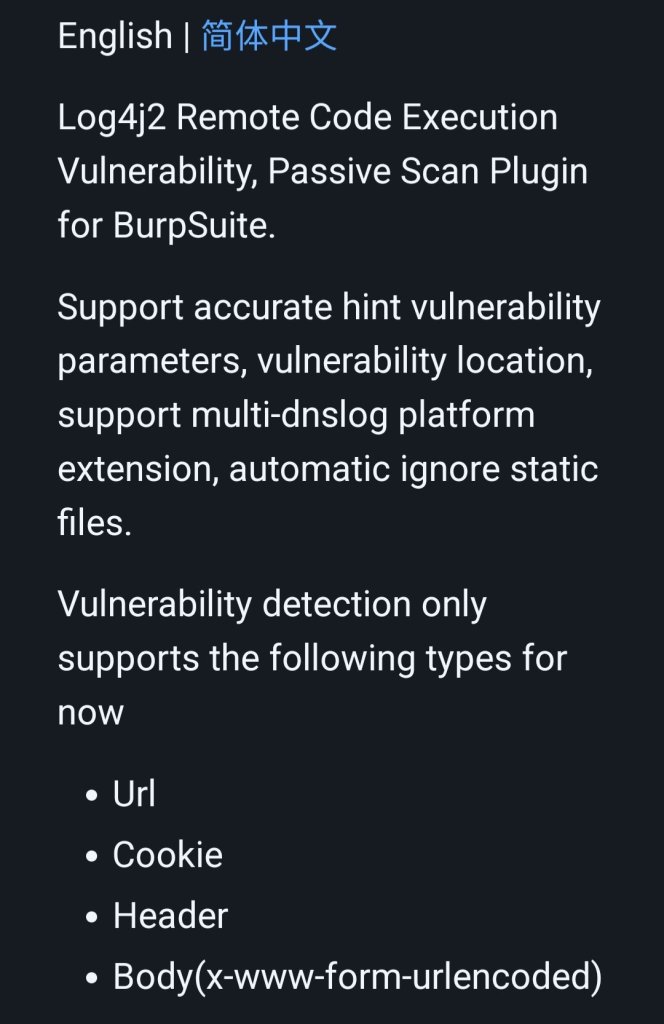

Log4j2 RCE Passive Scanner plugin for BurpSuite

https://github.com/whwlsfb/Log4j2Scan

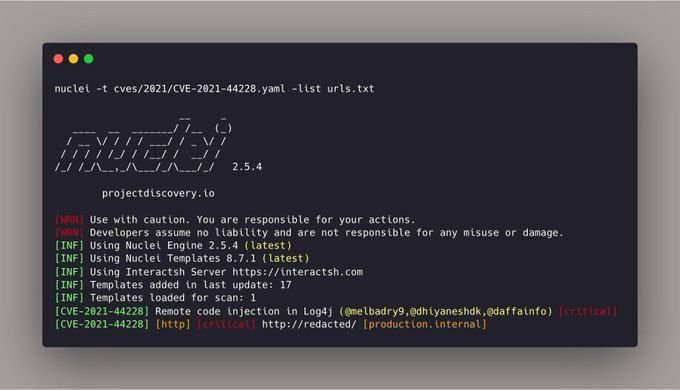

⭕️ آسیب پذیری جدید روی Log4j اومده بود که با شماره CVE-2021-44228 ثبت شده هنوز خیلی جاها آسیب پذیر هستند.

شما میتونید با استفاده از اسکریپتی که به Template اسکنر Nuclei اضافه شده تارگت های مورد نظر رو بررسی کنید.

منابع :

https://github.com/advisories/GHSA-jfh8-c2jp-5v3q

#bugbounty #pentest #Log4j #security

You must be logged in to post a comment.